чем опасен и как отличить от оригинала

Дубликат ПТС – законная замена оригинального паспорта технического средства, которая может понадобиться лишь при продаже автомобиля. Однако многие при покупке автомобиля, стараются не связываться с продавцом, предлагающим не оригинальный паспорт транспортного средства.

О дубликате ПТС

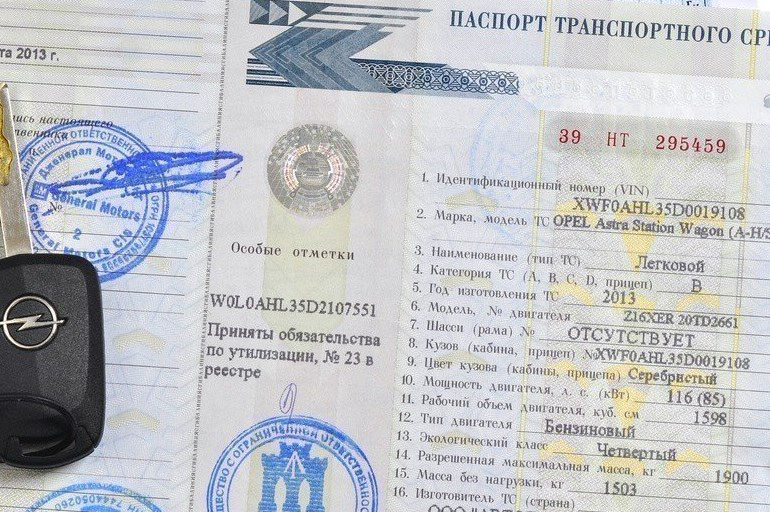

Паспорт транспортного средства (ПТС) – важный документ, в котором отражены все необходимые сведения об автомобиле, его владельцах, сведения о постановке на учет. Без ПТС невозможно провести с автомобилем никакие регистрационные действия. Дубликат паспорта автомобиля — это бланк с уникальным номером и продублированной информацией с оригинального ПТС. Юридически правильно оформленный дубликат ПТС имеет ту же законную силу, как и оригинал.

Важно! С 1 ноября 2020 года на новые автомобили и автомобили, ввозимые из-за рубежа, будут оформляться электронные ПТС в соответствии с ч. 3 статьи 14 N 283-ФЗ от 3 августа 2018 г «О государственной регистрации транспортных средств».

Для чего нужен дубликат

Дубликат ПТС выполняет те же функции что и оригинальный техпаспорт. То есть по российскому законодательству без паспорта технического средства невозможно провести операции по купли-продажи автомобиля, постановки транспорта на учет в ГИБДД.

Причин, замены оригинального документа дубликатом, может быть две:

- Во-первых, дубликат могут выдать взамен утилизированного ПТС. Утилизация может произойти, если документ испорчен и не подлежит восстановлению или все поля для указания новых владельцев заполнены. Второй вариант – результат частой смены владельцев. В оригинальный техпаспорт можно вписать 6 владельцев, первый из которых – дилер.

- Во-вторых, взамен утерянного паспорта автомобиля.

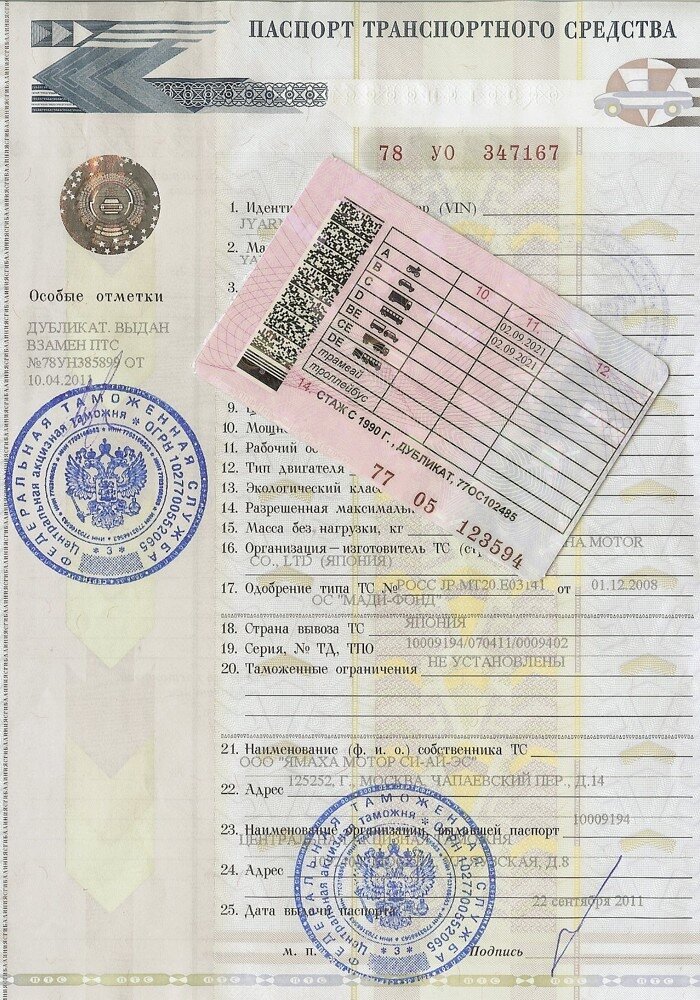

Обе причины должны указываться в графе «особые отметки».

Как получить дубликат ПТС

Процесс получения дубликата ПТС состоит из следующего алгоритма действий:

- Подготовка пакета документов который состоит из: заявления, объяснительной записки с указанием причины замены ПТС, документы, полученные при покупке автомобиля, квитанция об уплате госпошлины.

- Пройти осмотр автомобиля в МРЭО и получить соответствующий документ.

- Подать документы в ГИБДД.

После оформления уточнить, когда будет готов документ и где можно будет его получить.

Подводные камни дубликата ПТС

Стоимость автомобиля в основном зависит от его истории. Нужно быть вдвойне осторожными, если при покупке транспортного средства, на руках владельца дубликат ПТС. Покупка автомобиля с не оригинальным техпаспортом включает следующие риски:

- Покупка автомобиля стоявшего на балансе организации. Такие транспортные средства, как правило, небрежно эксплуатируются. Об этом факте может сигнализировать «свежая» дата выдачи документа;

- Автомобиль находится в долгу у банка. Недобросовестный продавец желающий избавиться от кредитной машины может подать заявление о потере документа, который на самом деле находится в банковском хранилище. ГИБДД не имеет полномочий проверить, находится ли тех.средство в залоге у банка, поэтому выдает владельцу дубликат ПТС.

Прежде чем оформить договор купли-продажи необходимо проверить информацию об автомобиле. О количестве всех владельцев можно узнать в ГИБДД. Узнать, находится ли транспортное средство в залоге, можно на портале нотариальной палаты.

Нюансы в отличие оригинала от дубликата

Дубликат ПТС изготовляется на такой же бумаге, как и оригинал, с водяными знаками, информацией о владельцах и технических характеристиках транспорта. Главное отличие дубликата от оригинала – пометка «дубликат» на лицевой части документа и причина замены. Кроме того, на оригинале ставится печать изготовителя, а дубликат украшен печатью органа выдавшего документ – ГИБДД.

ПТС – история автомобиля, достоверность которой не позволит купить кота в мешке. Поэтому приобретая автомобиль с дубликатом технического паспорта нельзя терять бдительность, нужно перепроверить информацию на достоверность.

Как проверить ПТС перед покупкой автомобиля? На что обратить внимание?

Вы решили приобрести автомобиль, но сомневаетесь в надежности продавца и в «чистоте» транспортного средства? Тогда вопрос, как проверить ПТС перед покупкой, для вас является одним из самых актуальных. Не стоит доверять незнакомому человеку только потому, что он произвел на вас хорошее впечатление. Как говорилось в известном фильме: «Сначала стулья потом деньги!» В нашем случае без проверки никак!

Не стоит доверять незнакомому человеку только потому, что он произвел на вас хорошее впечатление. Как говорилось в известном фильме: «Сначала стулья потом деньги!» В нашем случае без проверки никак!

«Доверяй, но проверяй!», или в чем подвох в покупке б/у автомобилей?

«Проверять» такой автомобиль нужно уже на этапе размещения объявления: смотрим на дату; если объявление «висит» уже давно, значит, в чем-то есть подвох.

Если автомобиль вам понравился, просим документы у продавца. Нас интересует ПТС. Это один из важных документов при оформлении сделки по купле-продаже авто, из которого можно почерпнуть много интересных вещей.

Сразу обращаем внимание на то, оригинал ПТС перед вами или дубликат. Если оригинал, то вопросов нет; а вот если дубликат, стоит вести себя более осторожно. Расспросите у продавца о причинах получения дубликата.

Если оригинал, то вопросов нет; а вот если дубликат, стоит вести себя более осторожно. Расспросите у продавца о причинах получения дубликата.

Далее читаем список бывших владельцев автомобиля. Если их очень много, то уже становится интересно. Тогда смотрим на дату купли-продажи автомобиля: если владельцы менялись с периодичностью месяц-два, задумайтесь!

В ПТС также отражается информация относительно «ситуации» с таможенными органами, если автомобиль был ввезен из-за границы. Например, в графе «Таможенные ограничения» можно получить информацию, все ли таможенные пошлины оплачены или нет; и в связи с этим на владельца наложены определенные ограничения по распоряжению автомобилем.

Следующим действием будет сравнение VIN, указанного в ПТС с номером, который имеется под капотом автомобиля.

Как не купить кредитный автомобиль? Распознаем мошеннические схемы

Попасться на «удочку» мошенников и приобрести автомобиль, находящийся в кредите, проще простого.

Но банку все равно, кто владелец автомобиля; если кредит не платится, он забирает транспортное средство. Безусловно, вы можете подать в суд и попробовать осудить деньги у продавца автомобиля, но занятие это очень долгое и хлопотное.

Основные «признаки» кредитного транспортного средства:

- Автомобиль куплен относительно недавно.

- Его стоимость, несмотря на отличное состояние, ниже рыночной, как правило, на 5-15%.

- Владелец настаивает на срочной продаже.

- Автомобиль на транзитных номерах.

Разница между полученным дубликатом или оригиналом ПТС и датой продажи небольшая.

В некоторых случаях применяется следующая мошенническая схема. Выбирается лицо, которое покупает автомобиль на свое имя; после продажи он должен получить определенный процент комиссии. Все документы, соответственно, оформляются на него. После продажи автомобиля деньги делятся между всеми участниками.

Для того чтобы не попасть впросак, можно уже на этапе переговоров потихоньку проверять владельца: попросить показать ПТС и начать внимательно его изучать. После чего переписать номер VIN и сказать, что ваш знакомый в ГИБДД должен сначала «пробить» автомобиль по базе. Если это мошенники, они не станут дожидаться проверок.

Кроме того, стоит посмотреть информацию, касающуюся того, на основании какого документа возникло право собственности владельца транспортного средства на автомобиль. Если речь идет о договоре купли-продажи, то вопрос отпадает. А что если там указан договор залога?

К сожалению, на сегодняшний день, несмотря на активную работу онлайн-сервисов ГИБДД, единой базы по кредитным автомобилям нет. Так что наличие обременений можно проверить только по фамилии владельца транспортного средства.

Дубликат ПТС: в чем подвох?

Когда вы покупаете автомобиль, то при проверке ПТС вас должно насторожить, если продавец протягивает вам не оригинал, а дубликат.

Давайте разбираться, в каких случаях получается дубликат. Это возможно, если в ПТС нет места для новой информации, если он утерян/украден, у владельца автомобиля сменились регистрационные данные (фамилия или адрес) и т.д.

Это так сказать «лучшие» случаи.

Иногда дубликат ПТС получают для того, чтобы перепродать автомобиль, находящийся в угоне.

Как бы то ни было, к дубликату надо отнестись с повышенным вниманием. Во-первых, потому что автомобиль действительно может быть «не чист», а, во-вторых, вы сами не сможете быстро продать автомобиль с дубликатом ПТС.

Рассмотрим имеющийся у вас дубликат повнимательнее. Документ изготавливается на бланке, форма которого установлена законодателем. Более того, бланки ПТС печатаются в «Госзнаке», поэтому на них есть специальные голографические обозначения, которые подделать невозможно.

Несмотря на то, что все специфические особенности подлинного ПТС знает только профессионал, вы тоже это все можете увидеть, поднеся ПТС к свету или рассматривая его через лупу.

И, наконец, чтобы хоть как-то обезопасить себя, берем дубликат ПТС, подъезжаем на любой стационарный пост ГИБДД и пробиваем автомобиль на угон. Обычно сотрудники ДПС не отказывают в такой просьбе.

Таможня дает добро, или как не попасть в руки мошенников?

Если автомобиль ввозиться из-за границы, то ПТС выдают таможенные органы. Документ отдается на руки владельцу транспортного средства только после прохождения процедуры таможенного контроля и таможенного оформления.

В этом случае внимательно смотрим ПТС и обращаем внимание на графу 20, где указаны таможенные ограничения. В частности, там может стоять надпись «Поставлен на временный учет» или «Отчуждению не подлежит».

Как правило, такие ограничения в распоряжении автомобилем собственнику «предписываются» в случае, если он не выполнил требования таможенного законодательства. Идеальным вариантом, если в этой графе будет запись: «Не установлены». Дело в том, что при приобретении автомобиля вам придется заплатить таможенную пошлину, которая в некоторых случаях может быть больше стоимости автомобиля.

Идеальным вариантом, если в этой графе будет запись: «Не установлены». Дело в том, что при приобретении автомобиля вам придется заплатить таможенную пошлину, которая в некоторых случаях может быть больше стоимости автомобиля.

Обращаем внимание на страну-изготовителя транспортного средства. Если там написано «Германия» или «США», то проблем, в общем-то, нет.

Но если речь идет о Республике Беларусь или Литве, то тут стоит обратить внимание, что в этих странах очень много автомобилей, которые восстановлены после серьезных ДТП и выставлены на продажу. Связана такая «активная» деятельность с тем, что услуги по ремонту стоят недорого. Но если все-таки сомневаетесь, то отвезите машину на диагностику и проверьте ее целостность у специалистов.

Подведем итоги!

Если вы покупаете новый автомобиль в салоне, то проблем возникнуть не должно: новый автомобиль, новый ПТС, где среди владельцев числится только завод-изготовитель.

Но если вы покупаете поддержанный автомобиль, стоит обратить внимание на следующие моменты при изучении ПТС:

- Вам должны дать оригинал, а не дубликат ПТС. Исключение составляют случаи, когда автомобиль продает девушка, и она вам показывает свидетельство о браке, на основании которого изменилась ее фамилия. Вот это «чистый» вариант; а если продавец увиливает и говорит, что ПТС у него украли, думайте!

- Смотрим на количество владельцев автомобиля. Если их много и они меняются с постоянной периодичностью (от 1 до 3 месяцев), это не есть хорошо.

- Обращаем внимание на графы ПТС, где имеется информация о номере VIN, и сверяем его с номерами, которые имеются под капотом автомобиля.

- В графе 20 ищем ограничения, которые могли быть наложены на собственника транспортного средства в связи с неуплатой последним таможенных платежей и сборов.

- Смотрим информацию о том, были ли перекрашены кузов или иные части или произошла замена чего-либо. Так как ПТС содержит информацию обо всех технических характеристиках автомобиля, все эти изменения должны быть в нем отражены.

- Смотрим на страну-производителя автомобиля.

- В графах, которые касаются собственников автомобиля, изучаем сведения о документах, которые «передали» право собственности о предыдущего владельца. Если речь идет, например, о договоре купли-продажи, то все хорошо. А вот если мы говорим о договоре залога, то автомобиль кредитный.

- Проверяем сам ПТС. Ввиду того, что это документ выдается государственными органами, он имеет специальную степень защиты, которую трудно подделать или скопировать. Водяные знаки и голографические наклейки – вот та малость, которая позволяет отличить поддельный ПТС от оригинального, выданного уполномоченным органом.

Всего не предусмотришь! Вполне вероятно, что вы все же можете оказаться жертвами мошенников; но, следуя этим нехитрым указаниям, можно попробовать обезопасить себя от самых элементарных «промахов» при покупке автомобиля, бывшего в употреблении.

Безусловно, несмотря на то, что сейчас есть много способов проверить, находится ли автомобиль в угоне или нет, не только в этом заключаются мошеннические схемы.

Иногда речь идет, например, о безобидной продаже автомобиля, который находится в кредите; или продаже транспортного средства по доверенности лицом, которое не имеет на это право в силу недействительности доверенности.

Таких вариантов много. Лучше предотвратить появление негативных последствий, чем потом тратить время, деньги и другие ресурсы на восстановление своего состояния и возвращение денег, уплаченных за автомобиль.

Как определить дубликат ПТС или оригинал? — Cars Expert

- 04.02.2017

- Автор: aleksandr

- In Без рубрики

Как определить дубликат ПТС или оригинал?

Важный вопрос при покупке автомобиля с пробегом — ПТС оригинал или дубликат? Как определить оригинал ПТС от дубликата? Даже популярные сайты по размещению объявлений о продаже автомобиля стали использовать галочку «оригинал ПТС» в фильтре поиска. ПТС — главный документ на автомобиль, он подтверждает право собственности на машину, а так же информирует о классе автомобиля, типе кузова, мощности двигателя, стране ввоза, экологическом классе и проч. На взгляд — зелёный документ формата А4, сложенный пополам. И вот мы видим перед собой паспорт транспортного средства и задаёмся вопросом, оригинал ли у нас в руках или дубликат? Давайте, сначала разберёмся, откуда берётся дубликат и оригинал ПТС. Получить оригинал ПТС можно только в двух случаях: либо при сборке машины на конвейере, выдаёт его в этом случае завод-изготовитель, либо при ввозе автомобиля с территории другого государства, в этом случае выдаёт его таможня (автомобиль был собран не на территории России). Дубликаты ПТС выдают различные отделения МРЭО ГИБДД (проще говоря, регистрационные подразделения).

Раньше при выдаче дубликата ПТС ставился огромный штамп на первой (лицевой) странице, на котором было заглавными буквами написано: «ДУБЛИКАТ». На данный момент ситуация такова, что этот штамп ставят по усмотрению, причём чаще не ставят, чем ставят. И беглым взглядом не определить оригинал это или дубликат. Для того, чтобы понять это со стопроцентной уверенностью, нужно найти пункт 23 на лицевой странице ПТС (в самом низу), наименование организации, выдавшей паспорт. Если в этом пункте стоит наименование завода-изготовителя или таможни (например, ОАО «АВТОФРАМУС» или Центральная Акцизная Таможня), значит перед вами оригинал ПТС, который выдали в самом начале жизни этого автомобиля на территории РФ. Если в пункте 23 стоит наименование какого-либо подразделения ГИБДД, значит перед вами дубликат. Когда выдан этот дубликат можно посмотреть чуть ниже в пункте 25 «Дата выдачи паспорта». Причин для выдачи дубликата ПТС может быть только 2: это утрата или утилизация. Не путайте с утилизацией автомобиля. В этом случае, утилизация имеется в виду сдача старого ПТС и выдача взамен его нового. Это говорит о том, что в старом ПТС закончились свободные места для вписки новых собственников и выдан новый ПТС, а старый утилизирован. И это не обязательно говорит о том, что у автомобиля уже сменилось 5 или 6 собственников (свободных мест в ПТС 6, первое, как правило, занимает дилер). Иногда случается, что новый автомобиль у одного дилера переписывается несколько раз на разные юридические лица в виду своих внутренних бухгалтерских расчётов. Каждая такая перепись — минус одно свободное место в ПТС. И получается, что собственник у машины один, а мест в ПТС осталось одно или два, или вовсе не осталось. Ещё встречаются случаи, когда автомобилем владеет иностранный гражданин по временной регистрации, которую он должен продлять каждые пол-года. Эта же участь постигает и регистрационные действия с автомобилем, приходится каждый раз вписываться на новое место в ПТС одному и тому же собственнику.

Если же дубликат ПТС выдан взамен утерянного (утраченного) — тогда начинаются вопросы и сомнения. Поскольку, эта схема полна подводных камней и простора для осуществления мошеннических действий. К примеру, предыдущий хозяин заложил ПТС в банке или другом учреждении, пришёл в органы ГИБДД, написал заявление об утере и ему выдали дубликат. Вариантов мошенничества с утерянным ПТС может быть несколько, не будем вникать в подробности. Как проверить взамен чего выдан дубликат ПТС? Утраченного или утилизированного? На каждой странице в ПТС есть графа «Особые отметки», там пишутся различные комментарии о регистрационных действиях, как правило особые отметки о выдаче нового ПТС ставят на последней странице, там же будет описание, взамен чего выдан дубликат ПТС: утраченного или утилизированного.

Про другие документы при покупке автомобиля читайте здесь.

Дубликат птс как определить

Как отличить дубликат ПТС от оригинала

Паспорт транспортного средства (ПТС) — важный документ для автомобиля, который содержит в себе много полезной информации. К сожалению сегодня подделка ПТС нередкое явление, поэтому нужно знать основные отличия оригинала и дубликата.

Как отличить дубликат ПТС?

Итак, вам необходимо знать основные отличия:

- в графе «особые отметки» на копии документа будет находиться штамп «дубликат»;

- если вы покупаете подержанный автомобиль, то обычно вид его ПТС не может быть «новым» — царапины, потертости и другие признаки указывают, что документ является оригинальным;

- наличие защиты — объемный текст, водяные знаки, голографическая наклейка и другие.

Вдобавок, чтобы избежать возможности купить кредитное авто или другое транспортное средство с перебитыми номерами, уголовный автомобиль, угнанный и т.д. Необходимо проявить максимальную внимательность и обратить внимание на такие моменты:

- большой список предыдущих владельцев авто должно насторожить, так как это распространенный способ запутать следы;

- отдаленный регион регистрации машины — один из признаков мошенничества;

- определенно должны быть таможенные отметки для автомобилей иностранного производства;

- старайтесь не приобретать авто с дубликатом документов, если оно самое новое.

Методы определения поддельных ПТС

Если у вас нет специально оборудования, то вы можете использовать:

- простой фонарик;

- мощная лупа с увеличением от х10.

Когда у вас есть в руках ПТС, то посмотрите дубликат это или нет. Если он является дубликатом, то рекомендуется расспросить о причине дубляжа. Если вы доверяете доводам хозяина, то можно продолжать осмотр:

- Проведите по голограмме большим пальцем: основное тело документа и голограмма должна составлять ощущение единого целого, без лишних границ перехода.

- Бумага бланка ПТС на ощупь и визуально должна соответствовать всем похожим продуктам от Госзнака.

- Возьмите фонарик и наклоните ПТС под углом 25-35 градусов. Посветите на левый верхний угол, там вы должны заметить надпись «ПТС».

- Лупой наведите на голограмму: посередине изображен автомобиль, а на её лобовом стекле имеется надпись «Россия. Россия».

- Обратите внимание на качество бумаги. Как правило, подделку изготавливают из более плотной и гладкой бумаги, а оригинальный ПТС отличается шероховатостью.

- Посмотрите на левый нижний угол и год изготовления бланка: если дата будет меньше, чем год выдачи ПТС, то это главный признак подделки.

Полезные советы для владельцев и покупателей

- Смотрите на водяные знаки ПТС, настоящие будут легко размытые, а подделки идеально ровными и четкими.

- Учитывайте то, что бывает, в региональных ГИБДД небольших населенных пунктов в штате на некоторое время отсутствуют специалисты, и вы можете получить авто, который успешно прошел перерегистрацию органами с «успешной» экспертизой поддельного ПТС.

- Существуют фотоаппараты и смартфоны, у которых имеется встроенный ультрафиолет или инфракрасный фильтр. Они могут помочь вам в определении поддельных документов.

Возможно вас это заинтересует — Как продать подержанный автомобиль — основные советы и способы

Как определить ПТС дубликат — видео

Чем дубликат ПТС отличается от оригинала и как его получить и проверить

Автомобилисты не всегда внимательны и аккуратны. Это вполне естественная ситуация для человека, когда он что-то теряет, портит или случайно выбрасывает. Для автовладельца довольно неприятным моментом считается утрата оригинального паспорта транспортного средства, то есть ПТС. Причин тому может быть огромное количество, начиная от нелепых случайностей, заканчивая кражей и иными непредвиденными ситуациями.

Проверяем ПТС автомобиля — читайте в разделе Учебник в Журнале Авто.ру

Идеальный ПТС с одним владельцем. Увы, даже одно физическое лицо в качестве собственника не служит гарантией хорошего состояния машины. Не забывайте, что сдача автомобиля в аренду в последние годы обрела существенные масштабы.

Юрлицо в списке владельцев. Это повод насторожиться, так как автомобиль в тот период мог, например, использоваться в качестве такси. Часто машины, находящиеся во владении фирмы, ездят много и их никто не жалеет.

Номера СТС предыдущих владельцев. Первые две цифры — это регион регистрации. С их помощью можно понять, в каких городах машина стояла на учёте. Они могут отличаться от региона на госномерах.

Количество владельцев. Есть определённый тип автомобилей, которые часто меняют хозяев, например по 3–4 за год, даже будучи совсем свежими. Обычно это дорогие и быстрые машины премиальных брендов, например Porsche, Audi или BMW.

Несколько записей одного владельца. Такое случается, например, при замене номерных знаков, СТС или смене прописки. Плохого в этом ничего нет.

Свободное место. Обратите внимание, есть ли в ПТС свободные графы для внесения нового собственника. Если их нет, продавец должен получить дубликат до заключения договора. Не забудьте сфотографировать оригинальный ПТС, так как его не прилагают к дубликату.

что это значит, чем плох такой документ, его фото, а также как узнать, сколько хозяев было у машины?

Любая вещь может быть потеряна или испорчена. Паспорт технического средства на автомобиль не является исключением. При его утере и еще ряде случаев ему на замену выдают дубликат ПТС. Этот документ нужен для продажи автомобиля и других действий, связанных с юридическими вопросами. При покупке транспортного средства, продавец вместо оригинальных документов предъявляет дубликат, это настораживает большинства добросовестных автолюбителей.

Дорогие читатели! Наши статьи рассказывают о типовых способах решения юридических вопросов, но каждый случай носит уникальный характер.

Если вы хотите узнать, как решить именно Вашу проблему — обращайтесь в форму онлайн-консультанта справа или звоните по телефону 8 (800) 350-29-87. Это быстро и бесплатно!

обман или просто замена утерянного?

В этот раз отвлечёмся от технических тем и поговорим о документах, ПТС дубликат что значит и какие нюансы с ним связаны.

Каждый автовладелец знает, что такое паспорт транспортного средства (ПТС) – это важная бумага, которая выдаётся машине при «рождении» (если она выпущена на территории России) или же органами таможни при ввозе из другой страны.

В повседневной жизни ПТС обычно пылится себе на полочке. О нем вспоминают, когда нужно продать авто.

И тут могут возникать подводные камни, о которых надо поговорить.

Какие махинации возможны с данной бумагой? Что делать при утере ПТС?

ПТС дубликат что значит

Итак, друзья, для автомобиля ПТС является очень важным документом – это как паспорт для человека.

В этот документ заносятся данные о самой машине и о её владельцах. Именно с последним пунктом возможны махинации.

Юристы советуют насторожиться, когда при планируемой сделке по приобретению транспортного средства вам преподносят ПТС дубликат.

Как быть?

Для начала внимательно рассмотрите этот дубликат ПТС, а особенно пункт «особые отметки», где должна быть указана причина выдачи дублёра.

Теперь о главном, чем опасен дубликат ПТС, а когда он является нормой. Что может быть указано в особых отметках:

- выдан взамен утилизированного паспорта транспортного средства – обычно это означает, что старый документ уже не может быть использован по причине своей ветхости или же, что в нём просто закончилось свободное место для внесения хозяев авто. Как правило, в таком случае опасаться афер особо не стоит, разве что, при покупке машины, больше внимания уделите её техническому состоянию;

- утеря прежнего документа. Конечно же, документ может быть действительно утерян, но есть повод насторожиться. (Далее рассмотрим, что делать, если вы потеряли ПТС, но сейчас не об этом).

Увидев дубликат ПТС чего бояться? Того, что машина находилась на балансе какой-нибудь организации, а значит она крайне изношена, или же, что ещё хуже, за неё не выплачен кредит.

При покупке автомобиля с таким документом, ВНИМАТЕЛЬНО! рассмотрите дату выдачи ПТС дубликата. Вполне вероятно, что продавец специально его получил перед сделкой, пытаясь скрыть прошлое автомобиля.

Историю жизни транспортного средства проверить можно, даже на ближайшем посту ГИБДД, а вот в залоге он или нет, увы, узнать пока не всегда удаётся.

Чтобы обезопасить себя в этом случае, попросите продавца предъявить документ, который свидетельствует о купле авто.

Договор купли-продажи снимет подозрения, а вот если продавец отказался показывать этот документ или имеет только договор залога, то прекращайте всякие отношения с этим типом.

Что делать, если оригинал ПТС утерян?

Друзья, мы немного пролили свет на вопрос: ПТС дубликат что значит его наличие у продавца автомобиля.

Конечно, дубликат ПТСа совсем не означает, что вас хотят обмануть. Возможно, оригинал в самом деле был утерян. Он большую часть своего времени проводит дома на полке, где вполне может затеряться среди других бумаг или вообще случайно отправиться в пункт сдачи макулатуры. Пожар, наводнение, ограбление, все может быть.

Так как получить дубликат ПТС?

Предположим, вы планируете пересесть на новое авто, а своё старое – продать. Собрав документы, вы вдруг обнаруживаете, что отсутствует один из самых основных – паспорт транспортного средства. Что делать? В случае утери следует предпринять такие шаги:

- подготовить документы: страховой полис, все бумаги, которые были выданы вам при приобретении машины, свидетельство, объяснительную записку на имя начальника МРЭО, где будут описаны подробности утери ПТС, заявление, оформленное по строгой форме, квитанцию по оплате пошлины. В случае кражи паспорта ТС, необходимо приложить справку ГОВД об уголовном деле;

- предоставить авто в МРЭО на осмотр, паспорт которого был утерян;

- пройти осмотр машины, после чего он должен расписаться в заявлении;

- отдать приготовленные документы в ГИБДД;

- вам скажут, где получить дубликат ПТС и когда он будет готов.

Вот и всё, уважаемые читатели, перед вами тот нехитрый свод основных сведений, которые помогут ответить на вопрос: ПТС дубликат что значит и можно ли ему доверять.

Надеюсь, вы теперь информационно вооружены и не попадёте впросак при приобретении автомобиля. А при утере не будете сокрушаться и спокойно получите дубликат ПТС.

До скорых встреч!

Почему не стоит бояться покупать автомобиль с дубликатом ПТС — Лайфхак

Если хладнокровно подойти к покупке автомобиля на вторичном рынке, то все может оказаться не так уж и плохо. С дубликатом ПТС автомобили тоже можно приобретать. Правда, при определенных условиях.

Нужно понимать, что дубликат паспорта транспортного средства — это такой же официальный документ, как и сам оригинал. Его выдают, когда в том самом оригинале больше нет места для записей. А оно, порой, может катастрофически быстро кончаться, например, когда транспортное средство сменило пару владельцев, или его единоличный хозяин несколько раз менял фамилию. В общем, поверьте на слово, шесть полей, предназначенных для внесения данных о владельце, два из которых уже заполнены данными автопроизводителя и дилера, который продавал эту машину, когда она была новой — это совсем немного.

Поэтому когда все строчки для заполнения заканчиваются, в ГИБДД выдается дубликат ПТС, а прежний документ сдается и утилизируется, о чем в графу «Особые отметки» вносится запись: «взамен утилизированного», либо «взамен сданного», конечно же, с внесением номера, переданной в ГАИ бумаги. Транспортные средства именно с такой формулировкой в «Особых отметках» дубликата покупать наиболее безопасно, разумеется, после того, как покупатель удостовериться в оригинальности самого документа.

А вот если дубликат ПТС выдан вследствие того, что владелец автомобиля потерял оригинал, либо документ был украден, о чем в «Особых отметках» гласит запись «Взамен утраченного» — это должно насторожить потенциального покупателя. Возможно, история продавца с кражей ПТС и правда, но проверять на себе обратное, вряд ли кому-то захочется.

Как удалить повторяющиеся точки — Rhino для Windows

Phil3:Будет ли он работать в Rhino 5 64bit ??

Привет @ Phil3, да, он был написан на Win7 X64. Для его запуска есть несколько способов. Самый простой — сохранить сценарий где-нибудь на жестком диске, а затем создать специальную новую кнопку на панели инструментов в Rhino, используя этот текст в поле команды кнопки:

! _-RunPythonScript "C: \ YourPathToTheScript \ CullDuplicatePts.py"

Обратите внимание, что в приведенном выше тексте вам необходимо заменить часть «C: \ YourPathToTheScript» на путь на жестком диске.

В качестве альтернативы вы можете просто перетащить скрипт на rhino, чтобы запустить его, или использовать команду _LoadScript .

Перед созданием _MeshPatch из ваших повторяющихся точек, я бы предложил уменьшить их с помощью скрипта. 27000 точек должны занять 2-3 секунды в зависимости от скорости вашей системы. Кстати. Вы можете просто попробовать команду _Patch , чтобы подогнать поверхность Нурбса к точкам.

г.

.Найдите и удалите дубликаты — Excel

Иногда дублированные данные полезны, иногда просто затрудняет понимание ваших данных. Используйте условное форматирование, чтобы найти и выделить повторяющиеся данные. Таким образом вы сможете просмотреть дубликаты и решить, хотите ли вы их удалить.

Выберите ячейки, которые нужно проверить на наличие дубликатов.

Примечание. Excel не может выделять дубликаты в области значений отчета сводной таблицы.

Щелкните Home > Условное форматирование > Правила выделения ячеек > Повторяющиеся значения .

В поле рядом с значениями с выберите форматирование, которое вы хотите применить к повторяющимся значениям, а затем нажмите ОК .

Удалить повторяющиеся значения

При использовании функции Удалить дубликаты повторяющиеся данные будут безвозвратно удалены.Прежде чем удалять дубликаты, рекомендуется скопировать исходные данные на другой лист, чтобы случайно не потерять информацию.

Выберите диапазон ячеек с повторяющимися значениями, которые нужно удалить.

Щелкните Data > Remove Duplicates , а затем в разделе Columns установите или снимите отметку со столбцами, в которых вы хотите удалить дубликаты.

Например, на этом листе столбец за январь содержит информацию о ценах, которую я хочу сохранить.

Итак, я снял отметку января в поле Удалить дубликаты .

Щелкните ОК .

Обнаружение повторяющихся данных — Power Platform

- 3 минуты на чтение

В этой статье

Примечание

Действует с ноября 2020 г .:

- Common Data Service переименована в Microsoft Dataverse. Узнать больше

- Обновлена некоторая терминология в Microsoft Dataverse. Например, объект теперь таблица , а поле теперь столбец .Узнать больше

Эта статья скоро будет обновлена с учетом последней терминологии.

Чтобы определить, является ли запись потенциальным дубликатом, Power Apps использует правила обнаружения дубликатов. При публикации правила обнаружения дубликатов код соответствия создается для каждой существующей записи. Код соответствия также создается при создании или обновлении записи. Когда запись находится в процессе создания или обновления, ее код сопоставления может автоматически проверяться на соответствие кодам сопоставления существующих записей.По умолчанию приложения для взаимодействия с клиентами (Dynamics 365 Sales, Dynamics 365 Customer Service, Dynamics 365 Field Service, Dynamics 365 Marketing и Dynamics 365 Project Service Automation) имеют простые правила обнаружения дубликатов для учетных записей, контактов и интересов. Например, вы обнаруживаете дубликаты, сопоставляя поля записи, такие как адрес электронной почты, имя и фамилия.

Обнаружение дубликатов работает путем сравнения сгенерированных кодов совпадений существующих записей с каждой новой создаваемой записью.Эти коды соответствия создаются при создании каждой новой записи. Следовательно, существует вероятность создания одной или нескольких повторяющихся записей, если они обрабатываются в один и тот же момент. Помимо обнаружения дубликатов по мере их создания, вам следует запланировать задания по обнаружению дубликатов для проверки других возможных дублирующихся записей.

Примечание

Обнаружение дубликатов работает с Dynamics 365 для планшетов, но недоступно для Dynamics 365 для телефонов.

Важно

Вы должны быть системным администратором или настройщиком системы, чтобы создавать, активировать и публиковать правила обнаружения дубликатов для вашей организации.

После публикации правила обнаружения дубликатов увеличение длины полей, включенных в критерии обнаружения дубликатов, остается незамеченным. Длина поля может превышать ограничение длины кода поиска и не подлежит проверке. Это может привести к тому, что дубликаты не будут обнаружены.

Вы можете создать несколько правил обнаружения для одного и того же типа объекта. Однако вы можете опубликовать не более пяти правил обнаружения дубликатов для каждого типа сущности одновременно.

Вы можете обнаружить дубликаты:

При создании или обновлении записей для сущностей, для которых включено обнаружение дубликатов.Сюда входят записи, созданные с помощью Dynamics 365 for Outlook и отслеживаемые в веб-приложении. Диалог обнаружения дубликатов отображается только для записей, созданных или обновленных в пользовательском интерфейсе (UI). Например, для записей, созданных рабочим процессом, диалоговое окно обнаружения дубликатов не отображается.

Примечание

Приложения взаимодействия с клиентами имеют возможность обнаруживать дубликаты обновленных сущностей пользовательского интерфейса при создании или обновлении записей с помощью форм сущностей или представлений сетки в веб-приложении.

Когда Dynamics 365 for Outlook переходит из автономного режима в онлайн.

Во время импорта данных. Вы можете указать, следует ли проверять дубликаты во время импорта.

Примечание

Не удается обнаружить дубликаты, когда пользователь объединяет две записи, конвертирует интерес или сохраняет действие как завершенное. Дубликаты также не обнаруживаются, когда пользователь изменяет статус записи, например активирует или повторно активирует ее.

Чтобы проверить наличие дубликатов в веб-приложении, вы можете использовать Обнаружение дубликатов возможность, предоставляемая в Дополнительные команды () на панели навигации в сетке.Повторяющиеся записи также обнаруживаются при программном импорте данных или с помощью мастера импорта данных. Кроме того, вы можете проверить наличие дубликатов, запустив запланированные задания по обнаружению дубликатов. Пошаговые инструкции по настройке задания обнаружения дубликатов см. В разделе Запуск системных заданий для обнаружения дубликатов.

Задание по обнаружению дубликатов выполняется в фоновом режиме, пока вы выполняете другие действия в приложениях для взаимодействия с клиентами. Вы можете запросить уведомление по электронной почте от приложений для взаимодействия с клиентами после завершения задания по обнаружению дубликатов.

См. Также

Обнаружение и объединение повторяющихся записей

Импорт данных (все типы записей)

Проверка дубликатов

Настройка правил обнаружения дубликатов

Запуск системных заданий для обнаружения дубликатов

Удаление массовых записей

веб-сервисов — учитывая миллиарды URL-адресов, как определить дублированный контент

Переполнение стека- Около

- Товары

- Для команд

- Переполнение стека Общественные вопросы и ответы

- Переполнение стека для команд Где разработчики и технологи делятся частными знаниями с коллегами

- Вакансии Программирование и связанные с ним технические возможности карьерного роста

- Талант Нанимайте технических специалистов и создавайте свой бренд работодателя

- Реклама Обратитесь к разработчикам и технологам со всего мира

- О компании

6,8. Предупреждения о дублировании PV для многопользовательских устройств Red Hat Enterprise Linux 7

При использовании LVM с многопутевым хранилищем некоторые команды LVM (например, vgs или lvchange ) могут отображать такие сообщения, как следующие, при перечислении группы томов или логического тома.

Обнаружен дубликат PV GDjTZf7Y03GJHjteqOwrye2dcSCjdaUi: используется / dev / dm-5, а не / dev / sdd Обнаружен дубликат PV GDjTZf7Y03GJHjteqOwrye2dcSCjdaUi: с использованием / dev / emcpowerb, а не / dev / sde Обнаружен дубликат PV GDjTZf7Y03GJHjteqOwrye2dcSCjdaUi: используется / dev / sddlmab, а не / dev / sdf

После предоставления информации об основной причине этих предупреждений в этом разделе описывается, как решить эту проблему в следующих двух случаях.

6.8.1. Основная причина повторяющегося предупреждения PV

При конфигурации по умолчанию команды LVM будут сканировать устройства в / dev и проверять каждое полученное устройство на наличие метаданных LVM. Это вызвано фильтром по умолчанию в файле /etc/lvm/lvm.conf , который выглядит следующим образом:

filter = ["а /.*/"]

При использовании Device Mapper Multipath или другого программного обеспечения для работы с несколькими путями, такого как EMC PowerPath или Hitachi Dynamic Link Manager (HDLM), каждый путь к определенному номеру логического устройства (LUN) регистрируется как отдельное устройство SCSI, например / dev / sdb или / dev / sdc .Затем программное обеспечение multipath создаст новое устройство, которое сопоставляет эти отдельные пути, например

10+ инструментов для поиска и удаления повторяющихся файлов в Windows

Мы рассмотрели множество способов, которыми вы можете сэкономить место на ваших дисках за последние годы, совсем недавно обсудили, как вручную просматривать большие файлы и протестировать утилиты очистки, сбросить Windows до состояния по умолчанию без потери файлов и методы удаления резервная копия Windows.old, во всех сценариях потенциально восстанавливающая несколько гигабайт хранилища. Удаление повторяющихся файлов в вашей системе может легко привести к очистке, размер которой будет аналогичным, если будет найдено только несколько больших файлов.

Windows сама по себе не позволяет легко справиться с дублирующимися файлами. Хотя есть много вариантов для выполнения такого рода задач с помощью пакетных файлов или сценариев PowerShell, мы предполагаем, что большинство людей предпочтут то, что не требует командной строки.

Без установки стороннего программного обеспечения ваш единственный вариант — запустить поиск определенного файла через проводник Windows и вручную удалить появляющиеся дубликаты. Это, конечно, бесполезно, если вы не знаете, какие файлы имеют дубликаты.

Те из вас, кто использует мощную альтернативу File Explorer, Total Commander, возможно, уже знают, что он включает в себя возможность поиска повторяющихся файлов (он находится на второй странице поиска) среди десятков других функций, которые он предоставляет в Windows File Explorer, нацеленных на опытных пользователей .

Если вы предпочитаете не добавлять в свою систему какое-либо дополнительное программное обеспечение сторонних производителей или изучать новый файловый менеджер, стоит упомянуть, что CCleaner имеет встроенный поиск дубликатов файлов (Инструменты> Duplicate Finder), , если вы уже используете это.Однако обратите внимание, что мы не так любим CCleaner, как раньше, и в наши дни есть альтернативы получше.

Сторонние инструменты для поиска повторяющихся файлов

Вам, вероятно, понадобится один из этих инструментов …

Мы установили все вышеперечисленное, и, если вам не нужна какая-то конкретная функция, CloneSpy получает нашу рекомендацию по созданию легкого, хотя и несколько загроможденного интерфейса. CloneSpy по умолчанию отображает достаточно параметров, он также бесплатен и может работать в «портативном» режиме без полной установки, что нам обычно нравится для такого рода утилит.

Для более интуитивно понятного интерфейса с более простой функциональностью, чем указано выше, нам нравится Wise Duplicate Finder:

Что касается премиум-класса, Duplicate Cleaner — это, пожалуй, самый популярный инструмент для создания дубликатов в нашем разделе загрузок, рекламирующий множество функций и отображающий их в современном адаптивном интерфейсе, который хорошо масштабируется с настраиваемым DPI Windows.

Если вы планируете запустить только несколько быстрых сканирований, а затем удалить его, программа предлагает 15-дневную пробную версию, но стоит 29 долларов.95 за пожизненную лицензию.

Хотя вам нужно снять отметку с вредоносного ПО во время его установки, Auslogics Duplicate File Finder бесплатен и имеет графический интерфейс, который выглядит примерно так же, как Duplicate Cleaner, но проводит вас через процесс сканирования с серией подсказок вместо того, чтобы открывать коммутатор, полный параметры.

В качестве последнего упоминания, DupScout кажется достойной альтернативой CloneSpy, если вам не нужна портативная установка, но вам нужен относительно чистый интерфейс, который не такой устаревший или бесплодный (добавьте профиль слева, чтобы начать) .

Визуализируйте эти большие файлы

Не удалось освободить столько места, как вы думали?

Попробуйте найти большие файлы с помощью одного из этих инструментов визуализации дисков …

Поиск повторяющихся файлов в macOS

Настоятельно рекомендуетсяDuplicate File Finder Remover в Mac App Store с множеством функций поверх очень интуитивно понятного пользовательского интерфейса. Некоторые расширенные функции доступны за дополнительную плату, но это совершенно необязательно.

Еще два рекомендуемых приложения для пользователей macOS: Trend Micro Dr.Cleaner является бесплатным и предлагает очиститель диска и поиск больших файлов. Disk Inventory X — это специальный инструмент для отображения размеров файлов и папок на диаграмме древовидной карты, аналогично приведенному выше примеру Windows.

Другие полезные советы

.Потеря сетевых пакетов, повторные передачи и дублирующие подтверждения

Это третья статья из нашей серии о TCP, охватывающей все, что вам нужно знать для устранения проблем с производительностью, влияющих на критически важные для бизнеса приложения. После рассмотрения того, как TCP открывает и закрывает соединения, мы теперь рассмотрим проблемы, которые могут произойти с текущим соединением, в частности, потерю сетевых пакетов.

Что вызывает потерю сетевых пакетов?

Две наиболее распространенные причины потери сетевых пакетов:

- Ошибки второго уровня (L2)

- и перегрузка сети

Если кадр становится ошибочным от точки к точке в соединении из-за проблем с кабелем, дуплексных проблем или других событий уровня 1, получатель определит, что данные повреждены, и сбросит их.В большинстве случаев счетчик ошибок будет увеличиваться на интерфейсе, что помогает определить место, где произошла потеря.

Перегрузка трафика может привести к сбрасыванию ввода / вывода на интерфейсных ссылках, особенно при преобразовании между скоростями каналов (например, 10 Гбит / с на 1 Гбит / с). В этих подключениях исходящий канал может не справиться с объемом входящего трафика, что может привести к отбрасыванию пакетов. Отправитель трафика определит произошедшую потерю и осуществит повторную передачу. Обычно они помечаются как «отброшенные» на интерфейсах.

Как мы видели в этой серии статей, TCP — это протокол, ориентированный на установление соединения. Частью функции установления соединения является создание механизма для отслеживания отправленных данных и подтверждения того, что было получено. Таким образом, TCP может обнаружить пропадание пакета и, соответственно, повторно отправить его, обеспечивая надежную передачу данных.

Потеря сетевых пакетов: справляемся ли мы с этим сегодня?

Да. Несмотря на зрелость сетевых каналов со скоростью 10 Гбит / с и выше, потеря пакетов по-прежнему является основным сетевым событием, которое влияет на приложения сегодня.Чтобы устранить эти проблемы, нам сначала нужно понять, как отбрасываются пакеты, как мы можем обнаруживать эти события и как мы можем их решить.

Повторная передача TCPКаждый байт данных, отправленных в TCP-соединении, имеет соответствующий порядковый номер. Это указано в поле порядкового номера заголовка TCP.

Когда принимающий сокет обнаруживает входящий сегмент данных, он использует номер подтверждения в заголовке TCP, чтобы указать получение.После отправки пакета данных отправитель запускает таймер повторной передачи переменной длины. Если он не получит подтверждения до истечения таймера, отправитель предположит, что сегмент был потерян, и повторно передаст его.

Заголовок TCPМеханизм повторной передачи TCP обеспечивает надежную передачу данных от начала до конца. Если в TCP-соединении обнаруживаются повторные передачи, логично предположить, что потеря пакета произошла в сети где-то между клиентом и сервером.

TCP Дублирование / выборочное подтверждениеБольшинство анализаторов пакетов будут указывать на условие дублирования подтверждения, когда обнаруживаются два пакета ACK с одинаковыми номерами ACK.

Дублирующие / выборочные подтверждения TCP Как это происходит?Отправляющие TCP-сокеты обычно передают данные последовательно. Вместо того, чтобы отправлять по одному сегменту данных за раз и ждать подтверждения, передающие станции будут последовательно отправлять несколько пакетов.Если один из этих пакетов в потоке пропадает, принимающий сокет может указать, какой пакет был потерян, с помощью выборочных подтверждений.

Они позволяют получателю продолжать подтверждать входящие данные, одновременно информируя отправителя об отсутствующих пакетах в потоке.

Как показано выше, выборочные подтверждения будут использовать номер ACK в заголовке TCP, чтобы указать, какой пакет был потерян. В то же время в этих пакетах ACK получатель может использовать параметр SACK в заголовке TCP, чтобы показать, какие пакеты были успешно получены после точки потери.

Опция SACK — это функция, которая объявляется каждой станцией в начале TCP-соединения. Большинство сетевых анализаторов помечают эти пакеты как повторяющиеся подтверждения, потому что номер ACK останется неизменным до тех пор, пока отсутствующий пакет не будет повторно передан, заполняя пробел в последовательности.

Обычно повторяющиеся подтверждения означают, что один или несколько пакетов были потеряны в потоке и соединение пытается восстановить. Они являются частым признаком потери пакетов.В большинстве случаев, как только отправитель получает три повторяющихся подтверждения, он немедленно повторно передает отсутствующий пакет вместо того, чтобы ждать истечения таймера. Это называется быстрой повторной передачей.

Соединения с большей задержкой между клиентом и сервером обычно будут иметь больше повторяющихся пакетов подтверждения, когда сегмент потерян. В соединениях с высокой задержкой можно наблюдать несколько сотен повторяющихся подтверждений для одного потерянного пакета.

ЗаключениеЕсли в соединении обнаруживаются повторные передачи TCP и повторяющиеся подтверждения, не думайте, что небо падает и производительность резко упала.В зависимости от сети между конечными точками небольшое их количество может быть нормальным.

Например, если поставщик услуг подключает конечных пользователей к приложениям в центре обработки данных или если приложение размещено в облачной среде, существует несколько подключений, которые не могут контролироваться и находиться вне зоны видимости сетевой группы. Конечные пользователи могут воспринимать производительность как нормальную, но может существовать небольшое количество повторных передач.

Однако при устранении проблем с производительностью приложения с увеличением количества повторных передач для тех самых пользователей, которые жалуются, основной причиной, скорее всего, является потеря пакетов.Или, по крайней мере, потеря пакетов будет значительной частью головоломки.

Потерянные пакеты требуют повторной передачи, что требует времени, что замедляет работу приложений. В зависимости от того, сколько происходит и насколько быстро конечные точки могут восстановить отсутствующие пакеты, они могут значительно повлиять на производительность приложения.

В этих случаях пройдите по каналу связи между клиентом и сервером, анализируя ошибки на уровне канала для всех устройств инфраструктуры, которыми вы управляете. Возможно, вы обнаружили неисправный кабель, счетчик контрольной последовательности кадров (FCS) или индикатор сброса, которые способствуют потере пакетов.

Описание функций TCP в Windows — Windows Server

- 14 минут на чтение

В этой статье

В этой статье описываются функции TCP в Windows.

Применимо к: Windows 10 — все выпуски, Windows Server 2012 R2

Исходный номер базы знаний: 224829

Сводка

В этой статье описаны следующие функции TCP в Windows:

- Размер окна TCP

- Опции TCP теперь поддерживаются

- Масштабирование Windows — RFC 1323

- Отметка времени — RFC 1323

- Защита от упакованных порядковых номеров (PAWS)

- Выборочное подтверждение (SACKS) — RFC 2018

- Поведение при повторной передаче TCP и быстрая повторная передача

Функции TCP можно изменить, изменив записи в реестре.

Важно

Следующие разделы, методы или задачи содержат шаги, которые рассказывают вам, как изменить реестр. Однако при неправильном изменении реестра могут возникнуть серьезные проблемы. Поэтому убедитесь, что вы выполните следующие действия внимательно. Для дополнительной защиты сделайте резервную копию реестра перед его изменением. Затем вы можете восстановить реестр, если возникнет проблема. Для получения дополнительных сведений о том, как создать резервную копию и восстановить реестр, щелкните следующий номер статьи, чтобы просмотреть статью в базе знаний Microsoft:

322756 Как создать резервную копию и восстановить реестр в Windows

Размер окна TCP

Размер окна приема TCP — это объем принимаемых данных (в байтах), которые можно буферизовать во время соединения.Передающий хост может отправить только этот объем данных, прежде чем он должен будет ждать подтверждения и обновления окна от принимающего хоста. Стек Windows TCP / IP предназначен для самонастройки в большинстве сред и использует большие размеры окна по умолчанию, чем в более ранних версиях.

Вместо использования жестко запрограммированного размера окна приема по умолчанию TCP настраивается на равные приращения максимального размера сегмента (MSS). MSS согласовывается во время установки соединения. Регулировка окна приема для равномерного приращения MSS увеличивает процент полноразмерных TCP-сегментов, используемых во время массовой передачи данных.

Размер окна приема определяется следующим образом:

- Первый запрос на соединение, отправленный на удаленный хост, объявляет размер окна приема 16 КБ (16 384 байта).

- Когда соединение установлено, размер окна приема округляется до четного приращения MSS.

- Размер окна настраивается в четыре раза больше MSS, до максимального размера 64 КБ, если не используется опция масштабирования окна (RFC 1323).

Примечание

См. Раздел «Масштабирование Windows».

Для подключений Ethernet размер окна обычно устанавливается равным 17 520 байтам (16 КБ с округлением до двенадцати сегментов по 1460 байтов). Размер окна может уменьшиться при установке соединения с компьютером, который поддерживает расширенные параметры заголовка TCP, такие как выборочные подтверждения (SACKS) и отметки времени. Эти две опции увеличивают размер заголовка TCP до более чем 20 байтов, что приводит к уменьшению места для данных.

В предыдущих версиях Windows NT размер окна для подключения Ethernet составлял 8 760 байт, или шесть сегментов по 1460 байт.

Чтобы установить для размера окна приема определенное значение, добавьте значение TcpWindowSize в подраздел реестра, относящийся к вашей версии Windows. Для этого выполните следующие действия:

Выберите Start > Run , введите

Regedit, а затем выберите OK .Разверните подраздел реестра, соответствующий вашей версии Windows:

Для Windows 2000 разверните следующий подраздел:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ Tcpip \ Parameters \ InterfacesДля Windows Server 2003 разверните следующий подраздел:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ Tcpip \ Parameters

В меню Edit укажите на New , а затем выберите DWORD Value .

Введите

TcpWindowSizeв поле Новое значение и нажмите EnterВыберите Изменить в меню Изменить .

Введите желаемый размер окна в поле Value data .

Примечание

Допустимый диапазон размера окна: 0-0x3FFFC000 в шестнадцатеричном формате.

По умолчанию этого значения нет. Когда вы добавляете значение TcpWindowSize, оно переопределяет алгоритм размера окна по умолчанию, описанный выше.

Примечание

TcpWindowSize также можно добавить к ключу Parameters, чтобы установить глобальный размер окна для всех интерфейсов.

Опции TCP теперь поддерживаются

Ранее параметры TCP использовались в основном для согласования максимальных размеров сегментов. В Windows параметры TCP используются для масштабирования окна, отметки времени и выборочного подтверждения.

Есть два типа опций TCP:

- Опция TCP с одним октетом, которая используется для обозначения определенного типа опции.

- Опция TCP с несколькими октетами, которая состоит из типа опции, длины опции и серии октетов опций.

В следующем списке показаны тип, длина, имя и описание каждого параметра TCP.

Тип: 0

Длина: 1

Опция: Конец списка опций

Описание: Используется, когда требуется заполнение для последней опции TCP.

Тип: 1

Длина: 1

Опция: Нет операции

Описание: Используется, когда требуется заполнение, и в одном пакете следуют другие параметры TCP.

Тип: 2

Длина: 4

Опция: Максимальный размер сегмента

Описание: Указывает максимальный размер сегмента TCP, который может быть отправлен по сети.

Тип: 3

Длина: 3

Опция: Опция масштабирования окна

Описание: Определяет коэффициент масштабирования, который будет использоваться при использовании размеров окна более 64k.

Тип: 8

Длина: 10

Опция: Опция отметки времени

Описание: Используется для помощи в вычислении времени приема-передачи (RTT) переданных пакетов.

Тип: 4

Длина: 2

Опция: TCP SACK разрешен

Описание: Информирует другие хосты о том, что выборочные подтверждения разрешены.

Тип: 5

Длина: Варьируется

Опция: TCP SACK Опция

Описание: Используется хостами для определения того, были ли получены пакеты с нарушением порядка.

Масштабирование Windows

Для более эффективного использования сетей с высокой пропускной способностью можно использовать больший размер окна TCP. Поле размера окна TCP управляет потоком данных и ограничено 2 байтами или размером окна 65 535 байтов.

Поскольку поле размера не может быть расширено, используется коэффициент масштабирования. Масштаб окна TCP — это опция, используемая для увеличения максимального размера окна с 65 535 байтов до 1 гигабайта.

Параметр масштабирования окна используется только во время трехстороннего квитирования TCP. Значение масштаба окна представляет количество битов для сдвига влево 16-битного поля размера окна. Значение шкалы окна может быть установлено от 0 (без сдвига) до 14.

Чтобы вычислить истинный размер окна, умножьте размер окна на 2 ^ S, где S — значение шкалы.3

Истинный размер окна = 524280

Следующая трассировка сетевого монитора показывает, как используется параметр масштабирования окна:

TCP: .... S., Len: 0, seq: 725163-725163, ack: 0, win: 65535, src: 1217 dst: 139 (сеанс NBT)

TCP: порт источника = 0x04C1

TCP: порт назначения = служба сеанса NETBIOS

TCP: порядковый номер = 725163 (0xB10AB)

TCP: номер подтверждения = 0 (0x0)

TCP: смещение данных = 44 (0x2C)

TCP: зарезервировано = 0 (0x0000)

+ TCP: Flags = 0x02: .... S.

TCP: Окно = 65535 (0xFFFF)

TCP: контрольная сумма = 0x8565

TCP: срочный указатель = 0 (0x0)

TCP: параметры

+ TCP: параметр максимального размера сегмента

TCP: параметр Nop = 1 (0x1)

TCP: опция масштабирования окна

TCP: Тип параметра = Масштаб окна

TCP: длина параметра = 3 (0x3)

TCP: масштаб окна = 3 (0x3)

TCP: параметр Nop = 1 (0x1)

TCP: параметр Nop = 1 (0x1)

+ TCP: опция временных меток

TCP: параметр Nop = 1 (0x1)

TCP: параметр Nop = 1 (0x1)

+ TCP: разрешенная опция SACK

Размер окна, используемый в фактическом трехстороннем рукопожатии, не является масштабируемым размером окна согласно разделу 2 RFC 1323.2:

«Само поле Window в сегменте SYN (например, [SYN] или [SYN, ACK]) никогда не масштабируется».

Это означает, что первый пакет данных, отправленный после трехстороннего рукопожатия, является фактическим размером окна. Если есть коэффициент масштабирования, всегда используется начальный размер окна 65 535 байт. Затем размер окна умножается на коэффициент масштабирования, указанный в трехстороннем рукопожатии. В таблице ниже представлены границы коэффициента масштабирования для различных размеров окна.

| Масштабный коэффициент | Значение шкалы | Начальное окно | Окно в масштабе |

|---|---|---|---|

| 0 | 1 | 65535 или меньше | 65535 или меньше |

| 1 | 2 | 65535 | 131 070 |

| 2 | 4 | 65535 | 262,140 |

| 3 | 8 | 65535 | 524 280 |

| 4 | 16 | 65535 | 1 048 560 |

| 5 | 32 | 65535 | 2,097,120 |

| 6 | 64 | 65535 | 4,194,240 |

| 7 | 128 | 65535 | 8,388,480 |

| 8 | 256 | 65535 | 16 776 960 |

| 9 | 512 | 65535 | 33 553 920 |

| 10 | 1024 | 65535 | 67 107 840 |

| 11 | 2048 | 65535 | 134 215 680 |

| 12 | 4096 | 65535 | 268 431 360 |

| 13 | 8192 | 65535 | 536 862 720 90 322 |

| 14 | 16384 | 65535 | 1 073 725 440 |

Например:

Если размер окна в реестре задан как 26

00 (269M) в десятичном формате, коэффициент масштабирования во время трехстороннего рукопожатия равен 13.13

Истинный размер окна = 536,862,720

Когда значение размера окна добавляется в реестр и его размер превышает значение по умолчанию, Windows пытается использовать значение масштаба, соответствующее новому размеру окна.

Значение Tcp1323Opts в следующем разделе реестра может быть добавлено для управления окнами масштабирования и меткой времени:

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Services \ Tcpip \ Parameters

На панели инструментов выберите Start > Run , а затем введите

Regedit, чтобы запустить редактор реестра.В редакторе реестра выберите Изменить , укажите Новый , а затем выберите Значение DWORD .

В поле Новое значение введите

Tcp1323Opts, нажмите клавишу ВВОД, а затем в меню Изменить выберите Изменить .Примечание

Допустимый диапазон: 0, 1, 2 или 3, где:

0 (отключение параметров RFC 1323)

1 (включено только масштабирование окна)

2 (включены только временные метки)

3 (включены оба параметра)

Эта запись реестра управляет метками времени RFC 1323 и параметрами масштабирования окна.Метки времени и масштабирование окна включены по умолчанию, но ими можно управлять с помощью битов флагов. Бит 0 управляет масштабированием окна. Бит 1 управляет отметками времени.

Метки времени

Ранее стек TCP / IP использовал одну выборку на окно данных, отправленных для расчета времени приема-передачи (RTT). Таймер (таймер повторной передачи) был установлен при отправке пакета до получения подтверждения. Например, если размер окна составлял 64 240 байтов (44 полных сегмента) в сети Ethernet, только один из каждых 44 пакетов использовался для пересчета времени приема-передачи.При максимальном размере окна 65 535 байт этой частоты дискретизации было достаточно. При использовании масштабирования окна и максимального размера окна в 1 гигабайт этой частоты дискретизации RTT недостаточно.

Параметр TCP Timestamp теперь может использоваться для сегментов (данных и ACK), которые стек считает подходящими для выполнения таких операций, как:

- Расчет RTT

- Чек PAWS

Используя эти данные, можно точно рассчитать RTT при больших размерах окна. RTT используется для расчета интервалов повторной передачи.Для оптимальной пропускной способности необходимы точные интервалы времени RTT и повторной передачи.

Когда метка времени TCP используется в сеансе TCP, инициатор сеанса отправляет опцию в своем первом пакете трехстороннего установления связи TCP (пакет SYN). Любая из сторон может затем использовать опцию TCP во время сеанса.

Параметр временных меток TCP (TSopt):

| Вид = 8 | Длина = 10 | Значение TS (Цвал) | Эхо-ответ TS (Tsecr) |

|---|---|---|---|

| 1 байт | 1 байт | 4 байта | 4 байта |

Поле параметра отметки времени можно просмотреть в трассировке сетевого монитора, развернув поле параметров TCP, как показано ниже:

TCP: параметр отметок времени

TCP: тип параметра = отметки времени

TCP: длина опции = 10 (0xA)

TCP: отметка времени = 2525186 (0x268802)

TCP: отметка времени ответа = 1823192 (0x1BD1D8)

Защита от упакованных порядковых номеров (PAWS)

Поле порядкового номера TCP ограничено 32 битами, что ограничивает количество доступных порядковых номеров.В сетях с высокой пропускной способностью и при большой передаче данных можно обернуть порядковые номера до того, как пакет пройдет через сеть. При отправке данных по сети со скоростью один гигабайт в секунду (Гбит / с) порядковые номера могут быть перенесены всего за 34 секунды. Если пакет задерживается, потенциально может существовать другой пакет с тем же порядковым номером. Чтобы избежать путаницы с повторяющимися порядковыми номерами, временная метка TCP используется как расширение порядкового номера. Пакеты имеют текущие и прогрессирующие метки времени.Старый пакет имеет более старую отметку времени и отбрасывается.

Выборочные подтверждения (SACK)

Windows представляет поддержку функции производительности, известной как выборочное подтверждение или SACK. SACK особенно важен для соединений, использующих большие размеры окна TCP. До SACK получатель мог подтвердить только последний порядковый номер непрерывного потока данных, который был получен, или «левый край» окна приема. При включенном SACK получатель продолжает использовать номер ACK для подтверждения левого края окна приема, но он также может подтверждать другие блоки полученных данных по отдельности.SACK использует параметры заголовка TCP, как показано ниже.

SACK использует два типа параметров TCP.

Параметр TCP Sack-Permitted Option используется только в SYN-пакете (во время установления TCP-соединения), чтобы указать, что он может выполнять выборочный ACK.

Вторая опция TCP, TCP Sack Option, содержит подтверждение для одного или нескольких блоков данных. Блоки данных идентифицируются по порядковому номеру в начале и в конце этого блока данных. Он также известен как левый и правый край блока данных.

Kind 4 — опция TCP Sack-Permitted. Вид 5 — вариант TCP-мешка. Длина — это длина этой опции TCP в байтах.

Tcp SACK Разрешено:

| Вид = 4 | Длина = 2 |

|---|---|

| 1 байт | 1 байт |

Tcp SACK Опция:

| Вид = 5 | Длина = переменная |

|---|---|

| 1 байт | От левого края первого блока до правого края первого блока … От левого края N-го блока до правого края N-го блока |

При включенном SACK (по умолчанию) пакет или серия пакетов могут быть отброшены. Получатель сообщает отправителю, какие данные были получены и где могут быть «дыры» в данных. Затем отправитель может выборочно повторно передать недостающие данные без повторной передачи блоков данных, которые уже были успешно приняты. SACK управляется параметром реестра SackOpts.

Значение SackOpts в следующем разделе реестра можно изменить для управления использованием выборочных подтверждений:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ Tcpip \ Parameters

- На панели инструментов выберите Start > Run , а затем введите

Regedit, чтобы запустить редактор реестра. - Найдите и выберите указанный выше раздел в редакторе реестра, а затем выберите Изменить в меню Изменить .

- Введите желаемое значение в поле Значение .

Примечание

Допустимое двоичное значение — 0 или 1, значение по умолчанию — 1. Этот параметр определяет, включена ли поддержка выборочного ACK (SACK — RFC 2018).

Следующая трассировка сетевого монитора показывает, что хост подтверждает все данные до порядкового номера 54857341, а также данные с порядковым номером 54858789-54861685. Отсутствующие данные — от 54857341 до 54858788.

TCP:.A ...., len: 0, seq: 925104-925104, ack: 54857341, win: 32722, src: 1242 dst: 139

TCP: порт источника = 0x04DA

TCP: порт назначения = служба сеанса NETBIOS

TCP: порядковый номер = 925104 (0xE1DB0)

TCP: номер подтверждения = 54857341 (0x3450E7D)

TCP: смещение данных = 44 (0x2C)

TCP: зарезервировано = 0 (0x0000)

+ TCP: Flags = 0x10: .A ....

TCP: Окно = 32722 (0x7FD2)

TCP: Контрольная сумма = 0x4A72

TCP: срочный указатель = 0 (0x0)

TCP: параметры

TCP: параметр Nop = 1 (0x1)

TCP: параметр Nop = 1 (0x1)

+ TCP: опция временных меток

TCP: параметр Nop = 1 (0x1)

TCP: параметр Nop = 1 (0x1)

TCP: опция SACK

TCP: Тип опции = 0x05

TCP: длина опции = 10 (0xA)

TCP: левый край блока = 54858789 (0x3451425)

TCP: правый край блока = 54861685 (0x3451F75)

Поведение при повторной передаче TCP и быстрая повторная передача

Повторная передача TCP

Для проверки нормального поведения при повторной передаче TCP запускает таймер повторной передачи, когда каждый исходящий сегмент передается Интернет-протоколу (IP).Если до истечения таймера не было получено подтверждение для данных в данном сегменте, сегмент передается повторно.

Тайм-аут повторной передачи (RTO) постоянно регулируется в соответствии с характеристиками соединения с использованием вычислений сглаженного времени кругового обхода (SRTT), как описано в RFC 793. Таймер для данного сегмента удваивается после каждой повторной передачи этого сегмента. Используя этот алгоритм, TCP настраивается на обычную задержку соединения.

Быстрая повторная передача

TCP повторно передает данные до истечения таймера повторной передачи при некоторых обстоятельствах.Наиболее частой причиной является функция, известная как быстрая повторная передача. Когда приемник, поддерживающий быструю повторную передачу, принимает данные с порядковым номером, превышающим текущий ожидаемый, некоторые данные, вероятно, были потеряны. Чтобы помочь проинформировать отправителя об этом событии, получатель немедленно отправляет ACK с номером ACK, установленным на ожидаемый порядковый номер. Это будет продолжаться для каждого прибывающего дополнительного сегмента TCP. Когда отправитель начинает получать поток ACK, подтверждающих тот же порядковый номер, возможно, сегмент был отброшен.Отправитель немедленно повторно отправит сегмент, который ожидает получатель, не дожидаясь истечения таймера повторной передачи. Эта оптимизация значительно повышает производительность при частом сбрасывании пакетов.

По умолчанию Windows повторно отправляет сегмент при следующих условиях:

- Он получает три ACK для одного и того же порядкового номера: один ACK и два дубликата.

- Порядковый номер отстает от текущего.

Этим поведением можно управлять с помощью параметра реестра TcpMaxDupAcks .

Значение TcpMaxDupAcks в следующем разделе реестра можно отредактировать для управления количеством ACK, необходимых для запуска быстрой повторной передачи:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ Tcpip \ Parameters

- На панели инструментов выберите Start > Run , а затем введите

Regedit, чтобы запустить редактор реестра. - Найдите и выберите указанный выше раздел в редакторе реестра, а затем выберите Изменить в меню Изменить .

- Введите желаемое значение в поле Значение .

Примечание

Допустимый диапазон — 1-3, значение по умолчанию — 2.

Этот параметр определяет количество дублированных ACK, которые должны быть получены для одного и того же порядкового номера отправленных данных, прежде чем быстрая повторная передача сработает для повторной отправки сегмента, который был отброшен при передаче.

rfc3708

Сетевая рабочая группа E.Blanton

Запрос комментариев: 3708 Purdue University

Категория: Экспериментальная М. Оллман

ICIR

Февраль 2004 г.

Использование TCP Duplicate Selective Acknowledgment (DSACK) и

Дубликат протокола передачи управления потоком (SCTP)

Порядковые номера передачи (TSN) для обнаружения ложных

Повторные передачи

Статус этого меморандума

Этот меморандум определяет экспериментальный протокол для Интернета.

сообщество.Он не определяет никаких стандартов Интернета.

Требуются обсуждения и предложения по улучшению.

Распространение этой памятки не ограничено.

Уведомление об авторских правах

Авторские права (C) The Internet Society (2004). Все права защищены.

Абстрактный

TCP и протокол передачи управления потоком (SCTP) обеспечивают

уведомление о получении дубликата сегмента через Duplicate Selective

Подтверждение (DSACK) и повторяющийся порядковый номер передачи

(TSN) соответственно.В этом документе представлены

консервативные методы использования этой информации для выявления

ненужные повторные передачи для различных приложений.

1. Введение

TCP [RFC793] и SCTP [RFC2960] предоставляют уведомление о дублировании

получение сегмента посредством дублированного выборочного подтверждения (DSACK)

[RFC2883] и повторяющиеся уведомления TSN соответственно. Используя это

информации, отправитель TCP или SCTP обычно может определить, когда

повторная передача была отправлена по ошибке. В этом документе представлены два метода

за использование повторяющихся уведомлений.Первый способ прост и

может использоваться для бухгалтерских приложений. Второй метод - это

консервативный алгоритм для устранения неоднозначности ненужных повторных передач

от событий потерь с целью устранения ненужной перегрузки

контролировать изменения.

Blanton & Allman Experimental [Страница 1] RFC 3708 TCP DSACK и SCTP Duplicate TSN, февраль 2004 г. Этот документ предназначен для описания разумных и безопасных алгоритмов. для обнаружения ложных повторных передач и обсудить некоторые из соображения вовлечены.Он не предназначен для описания единственного возможный метод достижения цели, хотя рекомендации в этот документ следует учитывать при проектировании альтернативные алгоритмы. Кроме того, этот документ не описывает что может сделать отправитель TCP или SCTP после ложной повторной передачи обнаружен. Был разработан ряд предложений (например, [RFC3522], [SK03], [BDA03]), но пока не ясно, какие из них предложения уместны. Кроме того, все они полагаются на обнаружение ложные повторные передачи и поэтому могут использовать алгоритм, указанный в этом документ.Наконец, отметим, что для упрощения текста большая часть следующего обсуждение ведется с точки зрения TCP DSACK, а также применяется как к TCP, так и к SCTP. Терминология Ключевые слова «ДОЛЖНЫ», «НЕ ДОЛЖНЫ», «ОБЯЗАТЕЛЬНО», «ДОЛЖНЫ», «НЕ ДОЛЖНЫ», «ДОЛЖЕН», «НЕ ДОЛЖЕН», «РЕКОМЕНДУЕТСЯ», «МОЖЕТ» и «ДОПОЛНИТЕЛЬНО» в этом документ следует интерпретировать, как описано в RFC 2119 [RFC2119]. 2. Подсчет повторяющихся уведомлений Для определенных приложений прямой подсчет повторяющихся уведомлений будет достаточно.Например, если стек просто хочет знать (для по какой-то причине) количество ложно повторно переданных сегментов, подсчет всех повторяющихся уведомлений для повторно переданных сегментов должно работать хорошо. Еще одно применение этой стратегии - мониторинг и адаптировать транспортные алгоритмы, чтобы транспорт не отправлял большие объемы ложных данных в сети. Например, мониторинг повторяющихся уведомлений может быть использован Ранним Алгоритм повторной передачи [AAAB03], чтобы определить, быстро ли повторная передача сегментов [RFC2581] с более низким, чем обычно, дубликатом Порог ACK работает, или если переупорядочение сегментов вызывает ложные ретрансляции.Говоря более предположительно, повторное уведомление было предложено в качестве неотъемлемая часть оценки общего коэффициента потерь TCP [AEO03] для в целях смягчения воздействия коррупционных потерь на производительность транспортного протокола. [EOA03] предлагает изменить реакция транспорта на перегрузку на долю потерь, которые фактически из-за перегрузки, требующей от сети предоставления уровень потерь на основе коррупции и оценка отправителя транспорта общий коэффициент потерь.Повторяющиеся уведомления - ключевая часть точная оценка общего уровня потерь [AEO03]. Blanton & Allman Experimental [Страница 2]

RFC 3708 TCP DSACK и SCTP Duplicate TSN, февраль 2004 г.

3. Перегрузка / алгоритм устранения повторяющейся неоднозначности

Когда цель обнаружения ложных повторных передач - "отменить"

ненужные изменения, внесенные в состояние управления перегрузкой, так как

предложено в [RFC2883], отправителю данных в идеале необходимо определить:

а) ложные повторные передачи в определенном окне данных

не маскировать реальную потерю сегмента (перегрузку).Например, предположим, что сегменты N и N + 1 передаются повторно даже

хотя только сегмент N был удален сетью (таким образом, сегмент

N + 1 было без нужды ретранслировано). Когда отправитель получает

уведомление о том, что сегмент N + 1 прибыл более одного раза, он может

сделать вывод, что сегмент N + 1 был напрасно повторен. Однако это

не могу сделать вывод о целесообразности устранения перегрузки

состояние управления, потому что окно данных содержало хотя бы один

действительный индикатор перегрузки (т.е.е., сегмент N был утерян).

(б) Это дублирование сети не является причиной дублирования

уведомление.

Определение того, вызвано ли повторяющееся уведомление сетью

дублирование пакета или ложная повторная передача - это почти

теоретически невыполнимая задача. Поскольку [Pax97] показывает этот пакет

дублирование по сети встречается редко, алгоритм в этом разделе

просто перестает функционировать при обнаружении дублирования сети

(получая уведомление о дублировании для сегмента, который был

не ретранслируется отправителем).Приведенный ниже алгоритм дает разумные, но неполные,

защита от обоих этих случаев.

Мы предполагаем, что отправитель TCP имеет структуру данных для выборочного хранения.

информация о подтверждении (например, как указано в [RFC3517]). В

следующие шаги требуют расширения такого «табло» до

включать немного более длинную историю ретрансляций, чем называется

для в [RFC3517]. После получения ДОЛЖНЫ быть предприняты следующие шаги.

каждого уведомления DSACK или дубликата TSN:

(A) Проверьте соответствующий диапазон последовательности или TSN, чтобы определить

был ли сегмент передан повторно.(A.1) Если таблица результатов SACK пуста (т. Е. Отправитель TCP имеет

не получил никакой информации SACK от получателя) и

левый край входящего DSACK равен SND.UNA,

обработка этого DSACK ДОЛЖНА быть прекращена и

состояние управления перегрузкой НЕ ДОЛЖНО возвращаться во время

текущее окно данных. Этот пункт предназначен для охвата

Blanton & Allman Experimental [Страница 3]

RFC 3708 TCP DSACK и SCTP Duplicate TSN, февраль 2004 г.

случай, когда было обработано целое окно благодарностей.

заскочил по сети.В таком случае обратный путь

похоже, находится в перегруженном состоянии и поэтому сокращает TCP

скорость отправки - консервативный подход.

(A.2) Если сегмент был повторно передан ровно один раз, отметьте его.

как дубликат.

(A.3) Если сегмент был повторно передан более одного раза, обработка

этого DSACK ДОЛЖЕН быть прекращен, а контроль перегрузки

состояние НЕ ДОЛЖНО возвращаться в предыдущее состояние во время

текущее окно данных.(A.4) Если сегмент не был повторно передан, входящий DSACK

указывает, что сеть продублировала сегмент в

вопрос. Обработка этого DSACK ДОЛЖНА быть прекращена. В

кроме того, алгоритм, указанный в этом документе, НЕ ДОЛЖЕН

будет использоваться для оставшейся части соединения, в будущем

Отчеты DSACK могут скорее указывать на дублирование сети.

чем ненужная ретрансляция. Обратите внимание, что некоторые методы

для дальнейшего устранения неоднозначности дублирования сети от

ненужная ретрансляция (например,g., опция отметки времени TCP

[RFC1323]) можно использовать для уточнения алгоритма в этом

документ далее. Использование такой техники в сочетании

с алгоритмом, аналогичным представленному здесь, может

позволяют продолжать использовать алгоритм перед лицом

дублированные сегменты. Мы не вникаем в такой

алгоритм в этом документе из-за текущей редкости